Poisto TeslaCrypt 4.2 (Viruksen Poisto-opas)

TeslaCrypt 4.2 Poisto-ohje

Mikä on TeslaCrypt 4.2?

TeslaCrypt 4.2 virus: Päivitetty ja agressiivisempi.

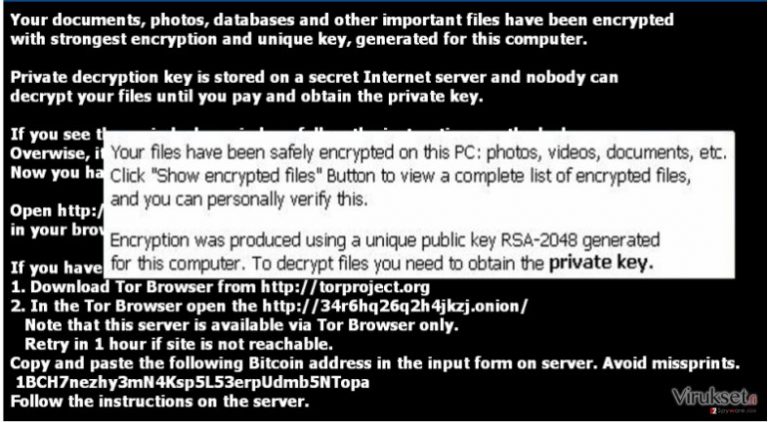

Jos et ole kuullut TeslaCryptin uusimmasta versiosta – TeslaCrypt 4.2 virus – sitten me haluamme kertoa sinulle tästä uudesta lunnasohjelmasta. Tämä uhka on ohjelmoitu inhottavaa tarkoitusta varten, salaamaan henkilökohtaiset tiedot ja pyytämään lunnaita niistä. Tämä virusperhe on jo tarpeeksi kokenut tietokoneiden kaappauksesta, koska hakkerit luovat uusia versioita jatkuvasti. Ei ole odotettavaa, että tämä virus olisi vähemmän vaarallinen tai tuhoisa. Verkkorikolliset ovat esitelleet muutamia pieniä muutoksia. Yksi niistä on lunnasviestin uusi suunnittelu. Jos päädyt uhrien listaan niin on tärkeää poistaa TeslaCrypt 4.2 virus niin pian kuin mahdollista.

Jos me katsomme tämän haittaohjelman historiaan niin virus aloitti kohtalaisen pienenä lunnasohjelmana joka saastutti pelaajien tietokoneita. Salauksen poistoavain löytyi järjestelmästä. Siksi se ei aiheuttanut suuria ongelmia. Sen jälkeen verkkorikolliset ovat kehittyneet huomattavasti. Edellinen TeslaCrypt 4.0 versio käyttää monimutkaista salausalgorytmiä. Se ei myöskään liittänyt mitään salattuihin tiedostoihin. Siksi viruksen tunnistamisesti tuli ongelma. Kun puhutaan nykyisestä versiosta niin TeslaCrypt 4.2 lunnasohjelma jättää nämä tiedostot:

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.HTML

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.PNG

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.TXT

Tämän lisäksi, tiedostojen palautusohjeiden tiedostokoko on muutettu koosta 256B kokoon 272B. Virus jättää myös C:\Windows\System32\vssadmin.exe tiedoston. Muihin versioihin verrattuna, nykyinen haittaohjelma poistaa myös lukittujen tiedostojen kopiot.

TeslaCrypt 4.2 haittaohjelman levitystavat.

Virus leviää samalla tavalla kuin sen aikasemmat versiot. Se voi saastuttaa tietokoneet roskapostin liitteiden avulla. Verkkorikolliset ovat todella ovelia tässä. He uskottelevat uhrit avaamaan saastuneen sähköposti huijaamalla heitä tekaistuille lasku ilmoituksilla, hälytyksillä jotka vaikuttavat tulevan valtion laitoksilta. Joten kun käyttäjä avaa sen niin virus purkaa itsensä.

Tämän lisäksi vaikuttaa myös siltä, että hakkerit eivät koeta vaikuttaa dramaattiselaa lunnasviestillä. Tiedosto joka on nimetty !recover!-!file!-.txt näyttää tavalliselta Notepad teksitiedostolta, joka kertoo lukituista tiedostoista ja antaa ohjeet kuinka salatut tiedostot voidaan palauttaa. Hakkerit antavat linkin Tor selaimeen maksun tekemiseksi. Jos tietokoneesi on joutunut uhriksi niin älä odota saavasi tiedostojasi takaisin. Siitä asti kun ensimmäinen versio julkaistiin niin verkkorikolliset ovat onnistuneet keräämään valtavia summia rahaa. Maaliskuussa 2016, TeslaCrypt viruksen luojat sulkivat projektin ja julkaisivat salauksen poistoavaimen jotta voit saada tiedostosi ilmaiseksi. Mene sivulle 2 jotta saat selville miten palauttaa tiedostosi.

Sinun tulee myös tietää, että TeslaCrypt 4.2 voi hyökätä PC:lle myös exploit kitin avulla. Ne voivat tulla eri muodoissa, kuten troijalainen, mato, java scripti. Erityisesti troijalaisilla on kyky luikerrella järjestelmään anti-viruksen ohi. Siksi on tärkeää asentaa tehokas haittaohjelman poistaja. Nyt voimme siirtyä TeslaCrypt 4.2 poistoon. Voit käyttää FortectIntego ohjelmaa sen tekemiseen.

TeslaCrypt 4.2 poisto-ohjeet.

Ensimmäiseksi, keskity poistamaan TeslaCrypt 4.2 virus lopullisesti. Paras vaihtoehto on asentaa haittaohjelman poistaja joka on suunniteltu erityisesti poistamaan haitta- ja lunnasohjelmia. Se voi havaita myös troijalaisia. Kun poistat TeslaCrypt 4.2 viruksen, käytä tätä TeslaCrypt salauksen poistajaa tiedostojesi palauttamiseksi. Sinun kannattaa miettiä vaihtoehtoja tiedostojesi palauttamiseen, koska ainoa syy miksi voit poistaa TeslaCrypt salauksen on heidän salauksen poistoavain. Tämä tarkoittaa, että muut lunnasohjelmat ovat yhä todella vaarallisia ja jos yksi niistä pääsisi tietokoneesi järjestelmään niin tiedostosi voivat kadota lopullisesti. DVD, USB, verkkotallennin tai vastaava ovat hyvä varmuuskopiointi vaihtoehtoja. Pidä kuitenkin mielessäsi, että lunnasohjelmat saastuttavat tiedostot myös ulkoisilla laitteilla jotka on kiinnitetty koneeseen tartunnan aikana. Siksi sinun kannattaa päivittää turvallisuusohjelmaasi jatkuvasti.

Manuaalinen TeslaCrypt 4.2 Poisto-ohje

Lunnasohjelma: Manuaalinen lunnasohjelman poisto Vikasietotilassa

Tärkeää! →

Manuaaliset poisto-ohjeet voivat olla liian vaikeita tavallisille tietokoneen käyttäjille. Ne vaativat edistyneitä IT-taitoja, jotta se voidaan suorittaa oikein (jos tärkeitä järjestelmätiedostoja poistetaan tai ne vahingoittuvat, niin koko Windows voi saastua), ja niiden suorittaminen voi kestää myös tuntien ajan. Siksi me todella suosittelemme käyttämään automaattista tapaa yllä mainitun sijaan.

Askel 1. Mene Vikasietotilaan Verkolla

Manuaalinen haittaohjelman poisto voidaan suorittaa helpoiten Vikasietotilassa.

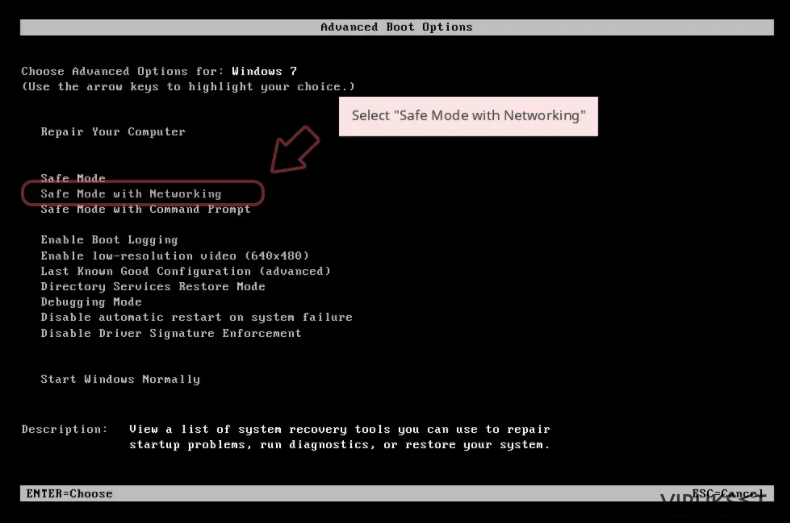

Windows 7 / Vista / XP

- Klikkaa Start > Shutdown > Restart > OK.

- Kun tietokoneesi aktivoituu, aloita painamalla F8 painiketta (jos tämä ei toimi, kokeile F2, F12, Del, jne. – se kaikki riippuu emolevysi mallista) näet Advanced Boot Options ikkunan moneen kertaan.

- Valitse Safe Mode with Networking listalta.

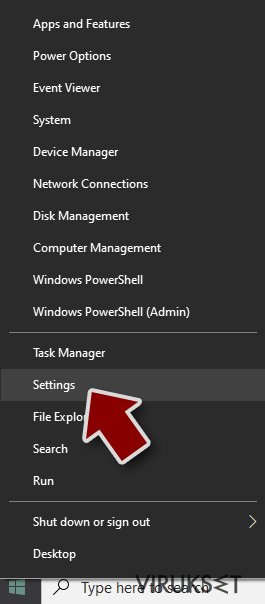

Windows 10 / Windows 8

- Klikkaa Start hiiren oikealla painikkeella ja valitse Settings.

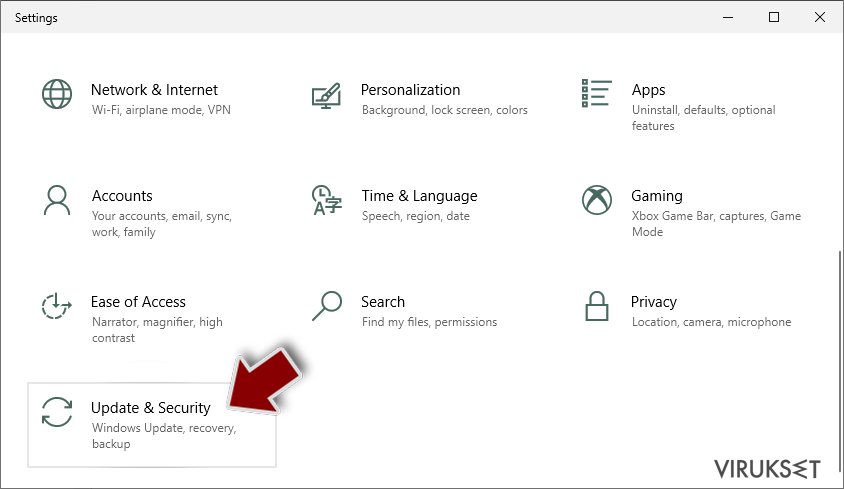

- Selaa alas ja valitse Update & Security.

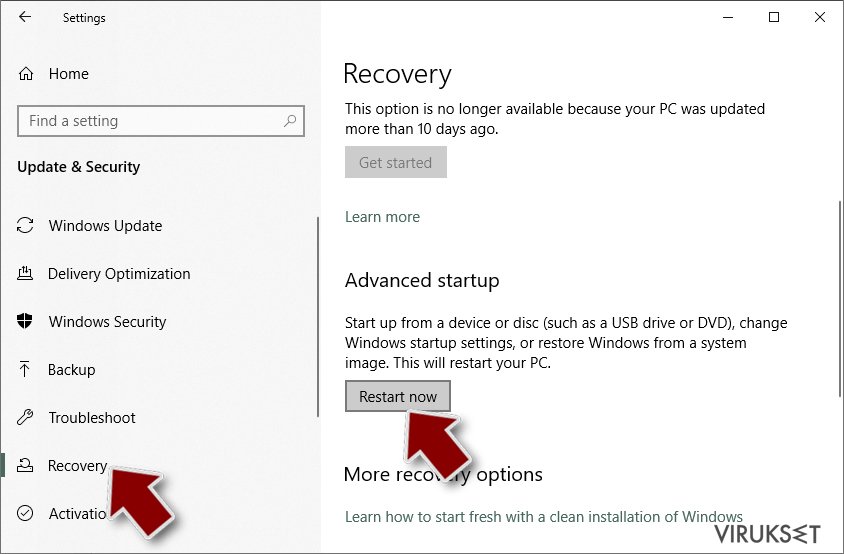

- Ikkunan vasemmalla puolella, valitse Recovery.

- Selaa nyt alas ja löydä Advanced Startup section.

- Klikkaa Restart now.

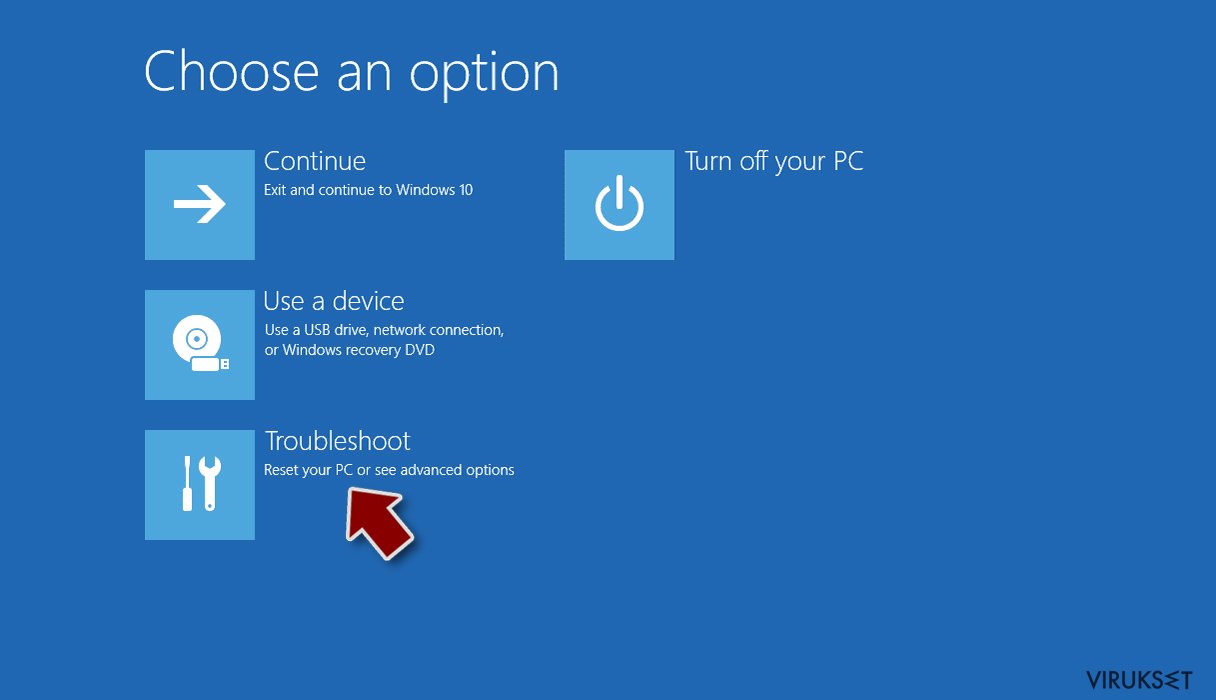

- Valitse Troubleshoot.

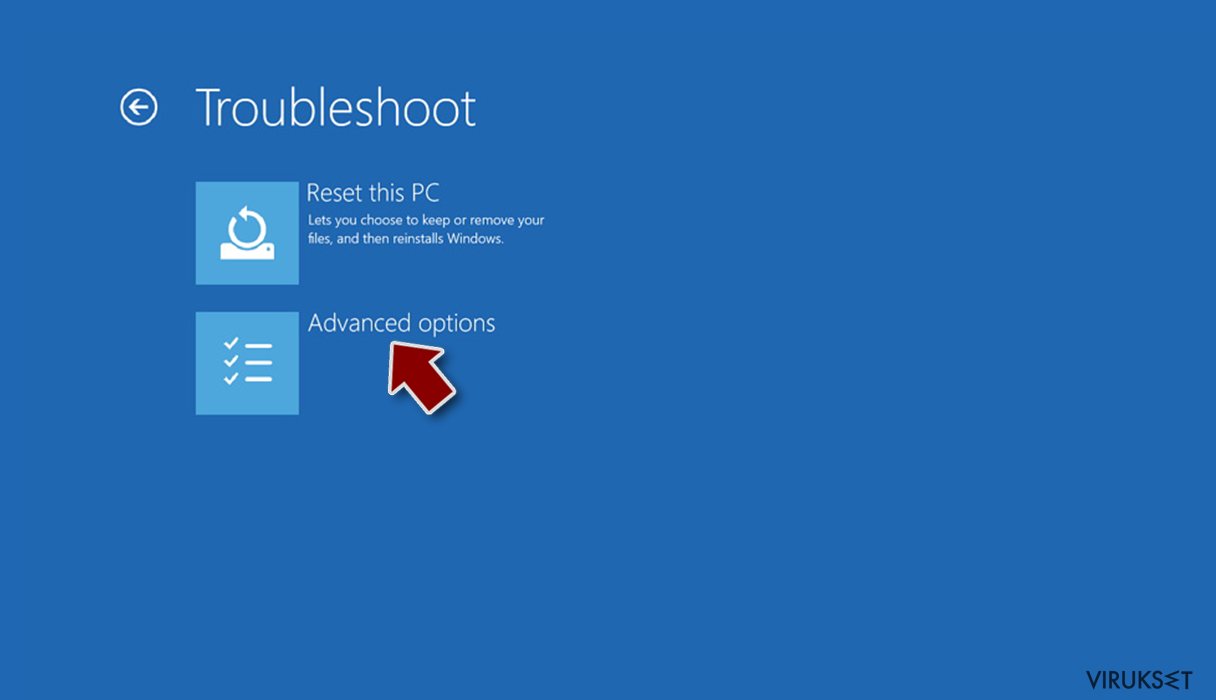

- Mene Advanced options.

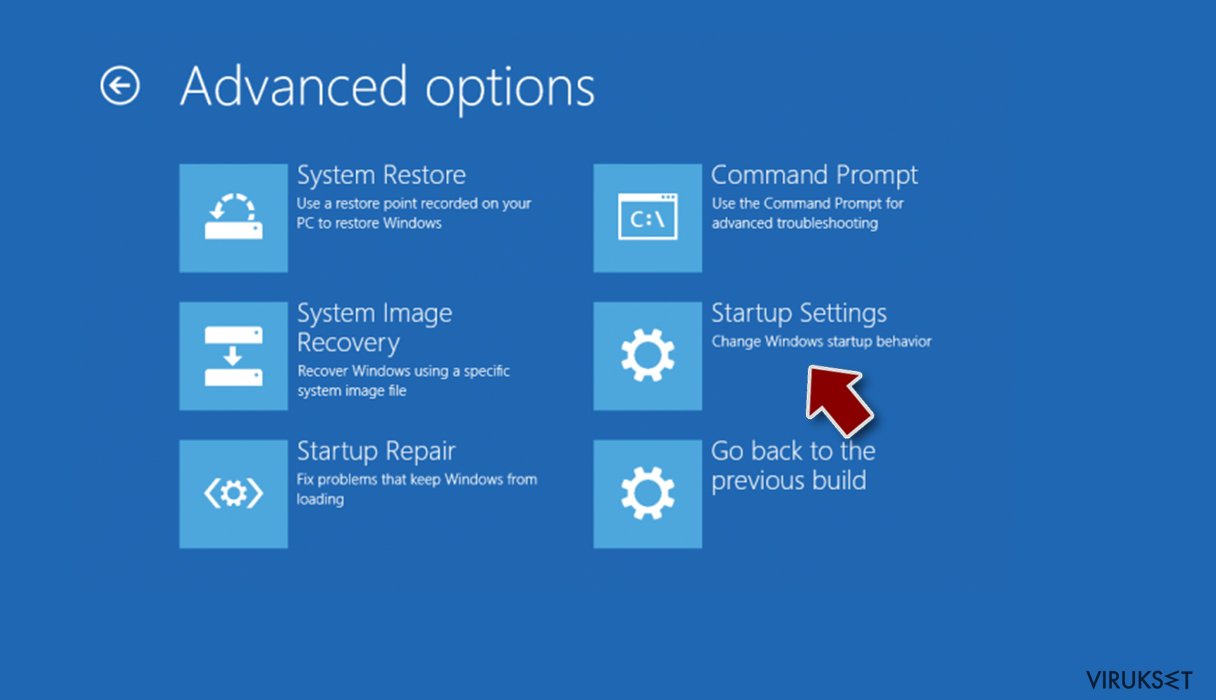

- Valitse Startup Settings.

- Paina Restart.

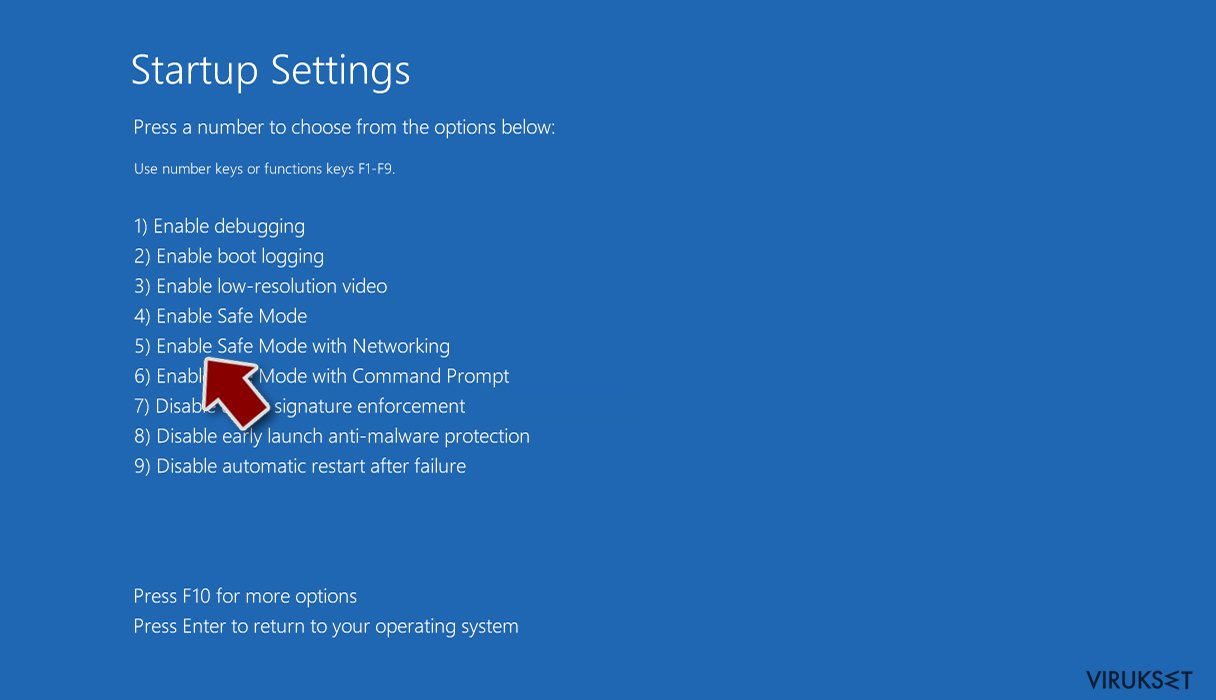

- Paina sitten 5 tai klikkaa 5) Salli Vikasietotila Verkolla.

Askel 2. Sammuta epäilyttävät prosessit

Windows Tehtävien Hallinta on hyödyllinen työkalu, joka näyttää kaikki taustaprosessit. Jos haittaohjelma käyttää prosesseja, niin sinun pitää sammuttaa ne:

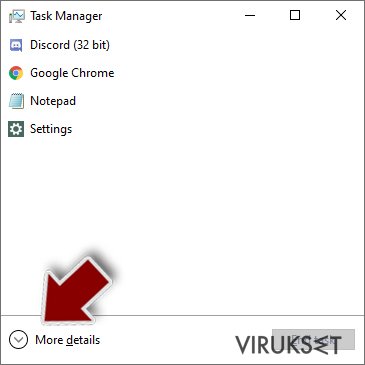

- Paina Ctrl + Shift + Esc avataksesi Windows Tehtävien Hallinnan.

- Klikkaa More details.

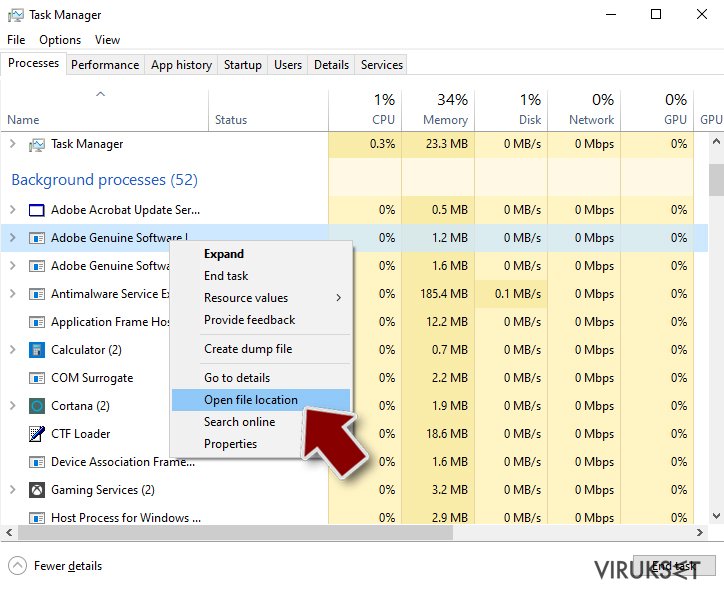

- Selaa alas Background processes osioon ja etsi mitä tahansa epäilyttävää.

- Klikkaa hiiren oikeaa painiketta ja valitse Open file location.

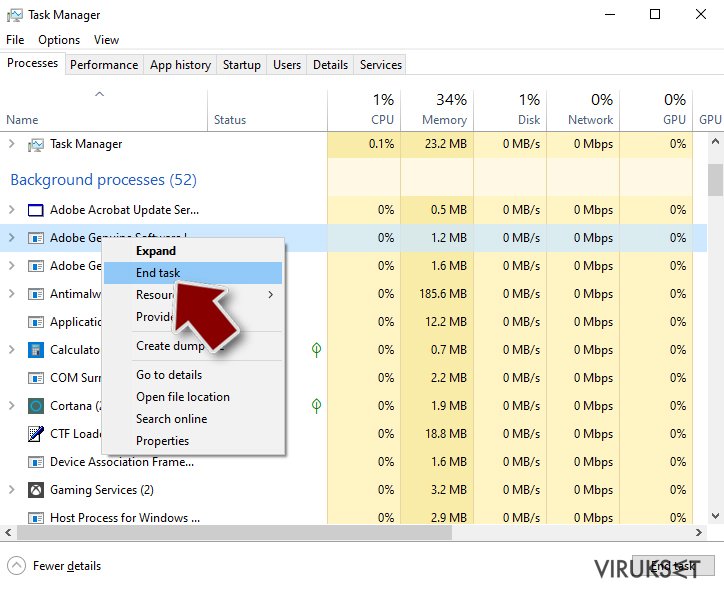

- Mene takaisin prosessiin, klikkaa oikealla ja valitse End Task.

- Poista vaarallisen kansion sisältö.

Askel 3. Tarkista ohjelmien Käynnistys

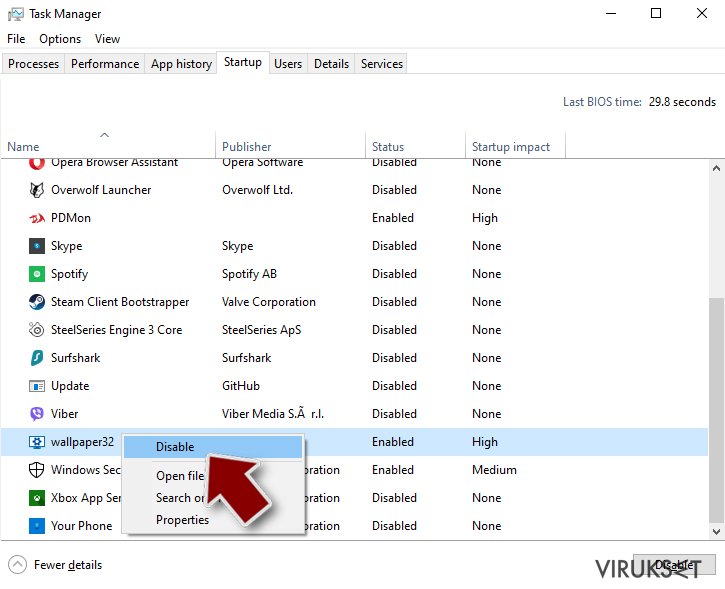

- Paina Ctrl + Shift + Esc avataksesi Windows Tehtävien Hallinnan.

- Mene Startup välilehteen.

- Klikkaa oikealla epäilyttävää ohjelmaa ja valitse Disable.

Askel 4. Poista viruksen tiedostot

Haittaohjelman tiedostot voidaan löytää eri paikoista tietokoneeltasi. Tässä ohjeet, jotka voivat auttaa sinua löytämään ne:

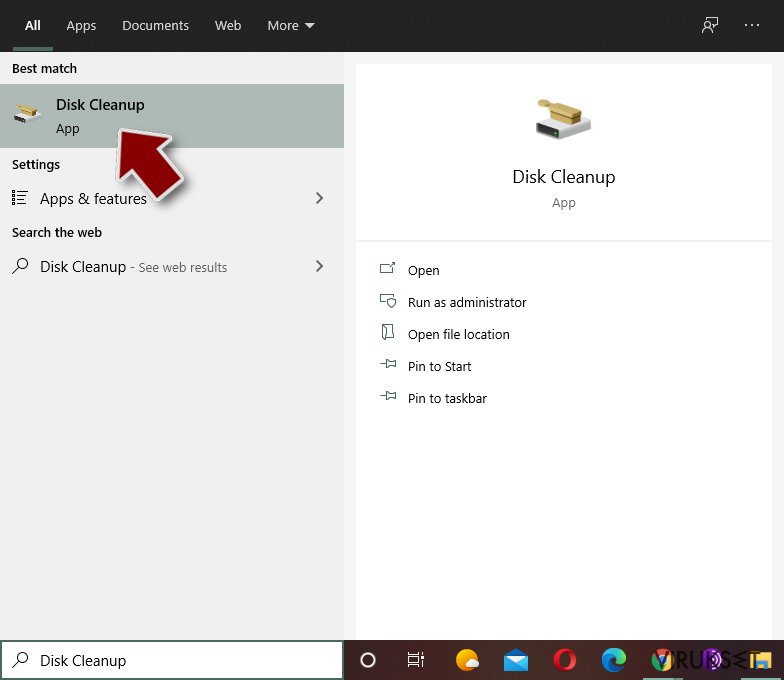

- Kirjoita Disk Cleanup Windows hakuun ja paina Enter.

- Valitse kovalevy, jonka haluat puhdistaa (C: on päälevy ensisijaisesti ja siellä haittatiedostot yleensä ovat).

- Etsi Poistettavia Tiedostoja listalta ja valitse seuraava:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Valitse Clean up system files.

- Voit etsiä myös muita vaarallisia tiedostoja, jotka piileskelevät seuraavissa kansioissa (kirjoita nämä merkinnät Windows Hakuun ja paina Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Kun olet valmis, käynnistä PC normaalissa tilassa.

Poista TeslaCrypt 4.2 käyttäen System Restore

-

Askel 1: Käynnistä tietokoneesi uudelleen Safe Mode with Command Prompt

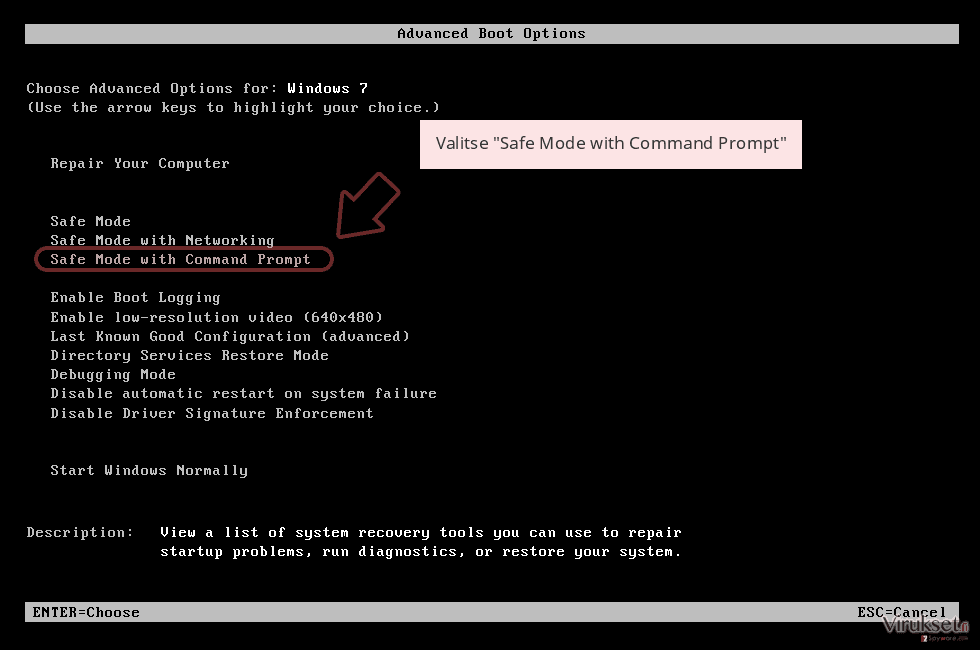

Windows 7 / Vista / XP- Klikkaa Start → Shutdown → Restart → OK.

- Kun tietokoneesi aktivoituu niin ala painamaan F8 toistuvasti kunnes näet Advanced Boot Options ikkunan.

-

Valitse Command Prompt listalta

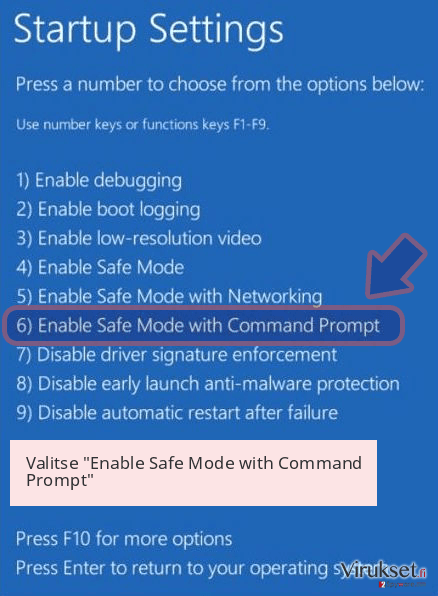

Windows 10 / Windows 8- Paina Power painiketta Windows kirjautumisruudussa. Nyt paina ja pidä Shift mikä on näppäimistössäsi ja klikkaa Restart.

- Valitse sitten Troubleshoot → Advanced options → Startup Settings ja paina lopuksi Restart

-

Kun tietokoneesi aktivoituu, valitse Enable Safe Mode with Command Prompt, Startup Settings ikkunassa.

-

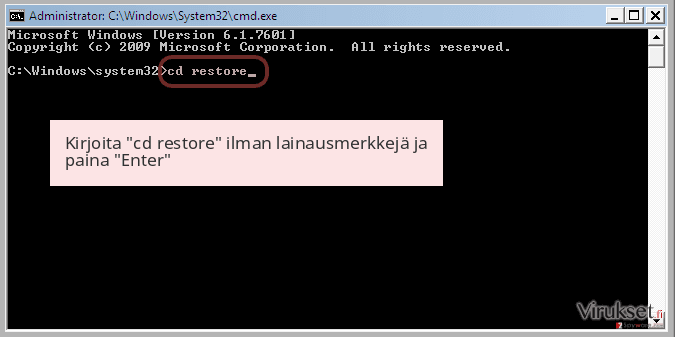

Askel 2: Palauta järjestelmän tiedostot ja asetukset

-

Kun Command Prompt ikkuna ilmaantuu, kirjoita cd restore ja klikkaa Enter.

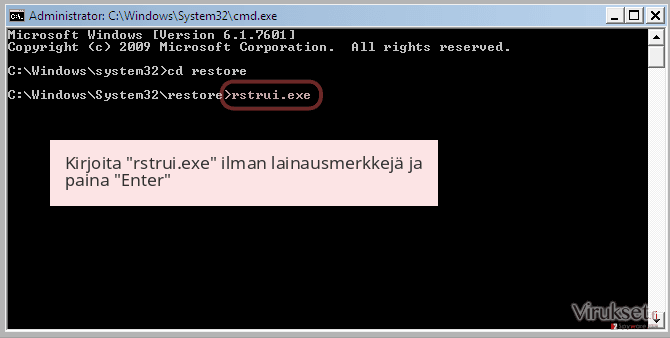

-

Kirjoita sitten rstrui.exe ja paina Enter uudelleen..

-

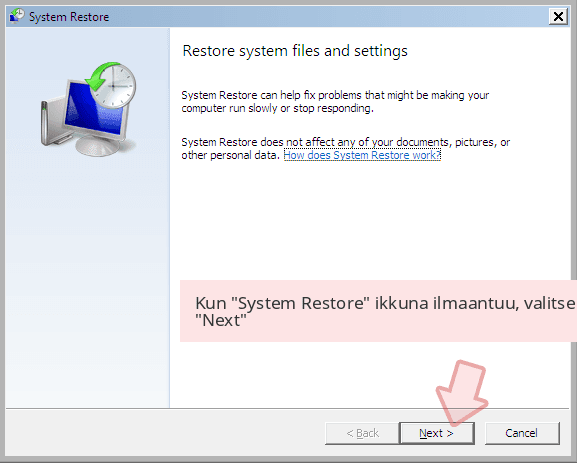

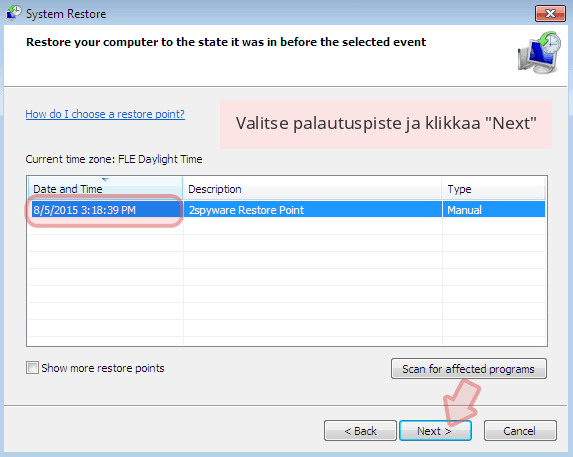

Kun uusi ikkuna avautuu, klikkaa Next ja valitse haluamasi palautuspiste joka on ennen TeslaCrypt 4.2 pääsyä koneelle. Klikkaa sen jälkeen Next.

-

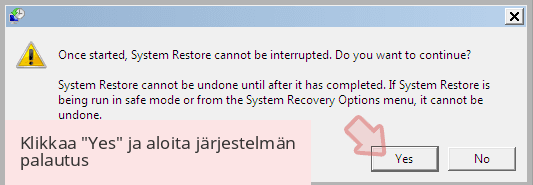

Klikkaa nyt Yes aloittaaksesi järjestelmän palautuksen

-

Kun Command Prompt ikkuna ilmaantuu, kirjoita cd restore ja klikkaa Enter.

Lopuksi, sinun kannattaa aina ajatella suojautumista krypto-lunnasohjelmia vastaan. Voidaksesi suojella tietokonettasi TeslaCrypt 4.2 ja muita lunnasohjelmia vastaan, käytä maineikasta haittaohjelman poistajaa, kuten FortectIntego, SpyHunter 5Combo Cleaner tai Malwarebytes.

Suositeltavaa sinulle

Älä anna hallituksen vakoilla sinua

Hallituksella on useita ongelmia, mitä tulee käyttäjien tietojen seuraamiseen ja asukkaiden vakoiluun, joten sinun kannattaa ottaa tämä huomioon ja oppia lisää hämärien tietojen keräystavoista. Vältä ei-toivottua hallituksen seurantaa tai vakoilua ja ole täysin nimetön internetissä.

Voit valita eri sijainnin, kun menet verkkoon ja käyt käsiksi materiaalin, jota haluat ilman sisältörajoituksia. Voit helposti nauttia riskittömästä internetyhteydestä pelkäämättä hakkerointia, kun käytät Private Internet Access VPN palvelua.

Hallitse tietoja joihin hallitus tai muu toivomaton osapuoli voi päästä käsiksi ja selata nettiä ilman vakoilua. Vaikka et ota osaa laittomiin toimiin tai luotat valitsemiisi palveluihin, alustoihin, epäilet omaa turvallisuuttasi ja teet varotoimia käyttämällä VPN palvelua.

Varmuuskopioi tiedot myöhempää käyttöä varten, haittaohjelmahyökkäyksen varalta

Tietokoneen käyttäjät voivat kärsiä useista menetyksistä verkkotartuntojen takia tai omien virheiden takia. Haittaohjelman luomat ohjelmaongelmat tai suorat tietojen menetykset salauksen takia, voi johtaa ongelmiin laitteellasi tai pysyviin vahinkoihin. Kun sinulla on kunnolliset päivitetyt varmuuskopiot, voit helposti palauttaa ne sellaisen tapahtuman jälkeen ja palata töihin.

On tärkeää luoda päivityksiä varmuuskopioistasi, kun laitteeseen tehdään muutoksia, jotta voit päästä takaisin pisteeseen, jossa työskentelit haittaohjelman tehdessä muutoksia tai ongelmat laitteella aiheuttavat tiedostojen tai suorituskyvyn saastumisen. Luota tällaiseen käytökseen ja tee tietojen varmuuskopioinnista päivittäinen tai viikoittainen tapa.

Kun sinulla on aikaisempi versio jokaisesta tärkeästä dokumentista tai projektista, niin voit välttää turhautumisen ja hajoamiset. Se on kätevää, kun haittaohjelma tapahtuu yllättäen. Käytä Data Recovery Pro järjestelmän palautukseen.