Poisto XMRig Miner (Salauksen Poistoaskeleet Mukana)

XMRig Miner Poisto-ohje

Mikä on XMRig Miner?

XMRig on kryptovaluuttaa louhiva Troijalainen, joka käyttää CPU tehoja Monero tienaamiseen

XMRig on Monero louhija tai Monero (XMR) CPU louhija, joka kuuluu Troijalaisiin hevosiin. Se yrittää saastuttaa PC:n huomaamatta ja suorittaa xmrig.exe prosessia jatkuvasti, joka lisää käytettävän järjestelmän CPU resursseja louhiakseen Monero kryptovaluuttaa. Tämän Troijalaisen nykyinen versio on kirjoitettu uudelleen C++ alustalla. Asiantuntijoiden mukaan, se sisältää vain 4MB, jonka vuoksi se on helposti liikkuva.

| Nimi | XMRig |

|---|---|

| Tyyppi | Troijalainen |

| Alatyyppi | CPU louhija |

| Yhdistetty haittaohjelma | Wise XMRig |

| Vaaran taso | Medium (Voi ylikuumentaa koneen ja saada järjestelmän kaatumaan). |

| Levitys | Ilmaisohjelmat, vaaralliset sivut, Rig Exploit Kit. |

| Oireet | Korkea CPU kulutus, hidas PC, kaatuvat sovellukset, satunnaiset hyytymiset, kaatumiset, ylikuumeneminen. |

| Poistotavat | Automaattinen. Asenna FortectIntego ja suorita täysi järjestelmän tarkistus ja poista kaikki XMRig CPU louhijaan liittyvät tiedostot. |

Check Pointin mukaan sitä levitetään Rig Exploit Kit kampanjalla nimeltä Slots. Toisista haittamainos kampanjoista eroten, tämä kampanja käyttää HTTPS liikennettä, joka tekee yhteyden Slots ja Rig Exploit Kitteihin. XMRig Troijalainen voi luikerrella PC:lle myös drive-by latauksilla, vaarallisilta sivulta tai tekaistujen päivitysten avulla.

Vaikka ajatus kryptovaluutan louhijasta ei ole vaarallinen, useimmat niistä ovat haittaohjelmia, Troijalaisia tai viruksia, koska ne voivat aiheuttaa vakavia järjestelmän kaatumisia ja hyytymisiä. XMRig louhijan pitkäaikainen toiminta voi johtaa koneiston pettämiseen tai saada PC:n hyödyttömäksi.

Kun asennettu, XMRig virus antaa itselleen järjestelmän valvojan oikeudet Windows käynnistyksessä. Tämän jälkeen jokaisen käynnistyksen yhteydessä on useita xmrig.exe prosesseja Windows Tehtävien Hallinnassa. Tämä kryptovaluutan louhija ei käytä CPU resurssien rajoitusta järjestelmässä, joka on saastunut. Tämän seurauksena CPU kulutus voi olla 90-100% hyvin lyhyessä ajassa.

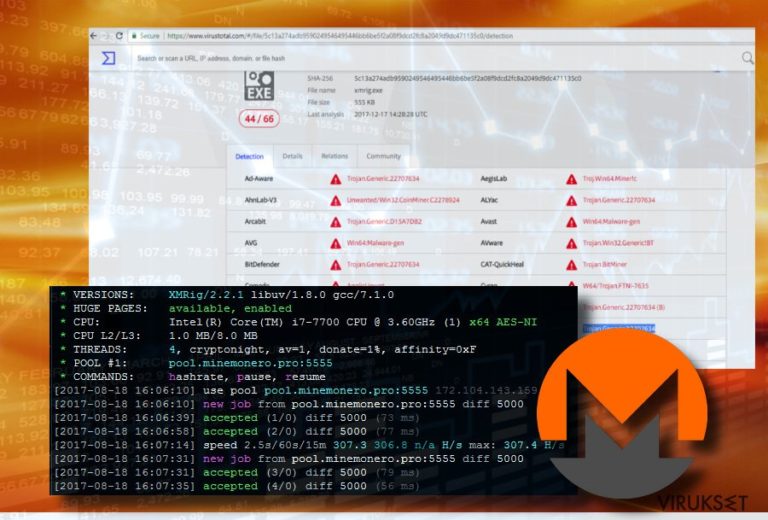

Useimmat ammattilaisten antivirus ohjelmat tunnistavat XMRig Monero louhijan ja tekevät sen vaarattomaksi ennen järjestelmään pääsyä. Sen kehittäjät kuitenkin päivittivät Troijalaisen, jotta se voi välttää antivirus tunnistuksen ja poiston. Siksi päivitetty antivirus on tärkeä osa järjestelmän suojausta. Seuraavat ovat yleisimmät XMRig Troijalaisen tunnisteet:

Trojan.Generic.22707634

Generic.Application.CoinMiner.1.B154D33D

Gen:Variant.Ursu.11451

Trojan:Win32/Coinminer!bit

Tool.BtcMine.1143

Win64/BitCoin.Miner.CS

Trojan.BitMiner

HUOM.: XMRig Monero Mining Troijalaista voidaan käyttää myös muiden verkkouhkien levitykseen. Hakkerit voivat käyttää sitä hyväkseen tuhoamaan järjestelmän turvallisuuden ja täten lisäten sen haavoittuvuutta. Saksalaiset Dieviren.de asiantuntijat varoittavat, että XMRig haittaohjelma voi levitä rootkittien tai vakoiluohjelmien mukana. Troijalainen liittyy läheisesti seuraaviin tiedostoihin:

Qt5Network.dll

cudart64_60.dll

d.bat

dhide.vbs

esso.bat

example32.cmd

libcrypto-1.0.0.dll

msvcr110.dll

qt5core.dll

qwindows.dll

start64.exe

system.exe

Yksi XMRig hyökkäyksen pääoireista on järjestelmän tavaton hyytyminen. Ohjelmat eivät vastaa, jäätyvät satunnaisesti tai jatkuvasti, mitään tietoja ei voida ladata järjestelmään, jne. Jos tämä on tapahtunut, sinun kannattaa avata Tehtävien Hallinta ja tarkistaa kaikki tiedostot, jotka käyttävät CPU resursseja. Jos CPU käyttö on yli 40%, niin on suositeltavaa tarkistaa järjestelmä ammattilaisten haittaohjelman poistajalla, kuten FortectIntego, SpyHunter 5Combo Cleaner tai Malwarebytes.

Älä anna hakkerien yhdistää PC:tä Monero louhintaverkkoon. Pitämällä kryptolouhija Troijalaisen PC:lle, et ansaitse yhtään Monero kolikkoa, mutta hakkerit ansaitsevat. Korjataksesi PC:n hidastumisen ja vastaavat oireet, tarkista järjestelmä ja poista XMRig niin pian kuin mahdollista.

Monero kehittäjät käyttävät useita strategioita levittääkseen louhija Troijalaista

Kaikkein yleisin tapa levittää Monero ja muita kryptovaluutan louhijoita ovat ilmaisohjelmat. Hakkerit voivat lisätä louhijan mihin tahansa sovellukseen, jota levitetään laillisesti sekä laittomasti. Joskus antivirus varoittaa ihmisiä louhijan asennuksesta, mutta päivittämätön turvatyökalu ei ehkä tunnista sitä.

Voit saada tehokkaan Monero louhijan, kun vierailet sivuilla, joissa on saastunut JavaScript koodilla. Tällaiset sivustot voivat varoittaa sinua erilaisista järjestelmän saastumisista, virheistä, sekä tietovuotojen riskeistä. Tällaiset verkkourkinta huijaukset voivat tervehtiä sinua tekaistuilla väitteillä, että olet onnekas vierailija ja pyytäen sinua osallistumaan mielipidekyselyyn, jotta voit saada arvokkaita palkintoja. Älä lankea tähän temppuun. Kun nettiselaimesi paljastetaan potentiaalisesti vaaralliselle sivulle, sulje sivusto tai nettiselain ja tarkista järjestelmäsi antivirus ohjelmalla.

Viimeisenä, mutta ei vähäisimpänä, tämä Monero louhija voidaan tuoda uhrien PC:lle Rig Exploit Kit kampanjalla, nimeltä ”Slot.” Rig EK käyttää HTTPS protokollaa levittääkseen Smoke Loader haittaohjelmaa, joka johtaa XMR louhija tartuntaan.

Opi kuinka poistaa XMRig CPU Louhija Windows laitteelta helposti

Manuaalinen XMRig ei ole kovinkaan mahdollista. Vaikka vaaralliset prosessit ovat löydettävissä Tehtävien Hallinnassa, niin niiden manuaalinen pysäytys ei onnistu, tai prosessi aktivoi itsensä uudelleen.

Yleensä kryptolouhija haittaohjelma pitää tiedostonsa %Windows% or %appdata%\ kansiossa. Näissä kansioissa on kuitenkin useita vaarattomia tiedostoja, joita ei voida poistaa. Säästääksesi aikaasi ja estääksesi järjestelmän vahingot, poista XMRig louhija FortectIntego ohjelmalla tai muulla turvatyökalulla.

Jos et voi käynnistää antivirus ohjelmaasi, tässä askeleet joita sinun tulee seurata:

Manuaalinen XMRig Miner Poisto-ohje

Lunnasohjelma: Manuaalinen lunnasohjelman poisto Vikasietotilassa

Jos et voi poistaa CPU louhija Troijalaista PC:ltä, koska se estää antiviruksesi, niin älä mene paniikkiin. Koeta käynnistää järjestelmä Vikasietotilaan Verkolla ja suorittaa turvaohjelma turvallisessa tilassa.

Tärkeää! →

Manuaaliset poisto-ohjeet voivat olla liian vaikeita tavallisille tietokoneen käyttäjille. Ne vaativat edistyneitä IT-taitoja, jotta se voidaan suorittaa oikein (jos tärkeitä järjestelmätiedostoja poistetaan tai ne vahingoittuvat, niin koko Windows voi saastua), ja niiden suorittaminen voi kestää myös tuntien ajan. Siksi me todella suosittelemme käyttämään automaattista tapaa yllä mainitun sijaan.

Askel 1. Mene Vikasietotilaan Verkolla

Manuaalinen haittaohjelman poisto voidaan suorittaa helpoiten Vikasietotilassa.

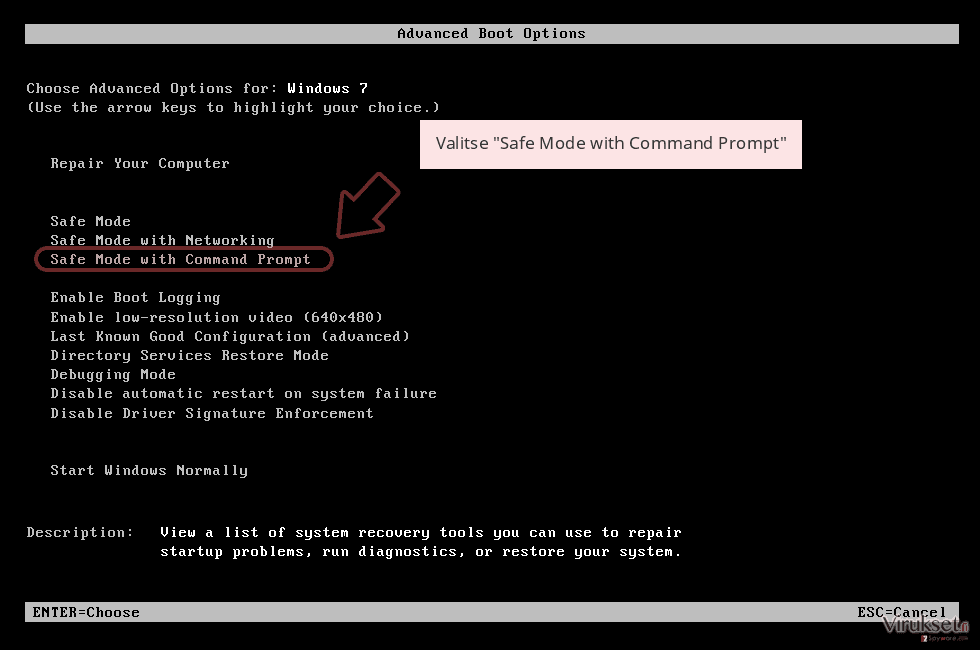

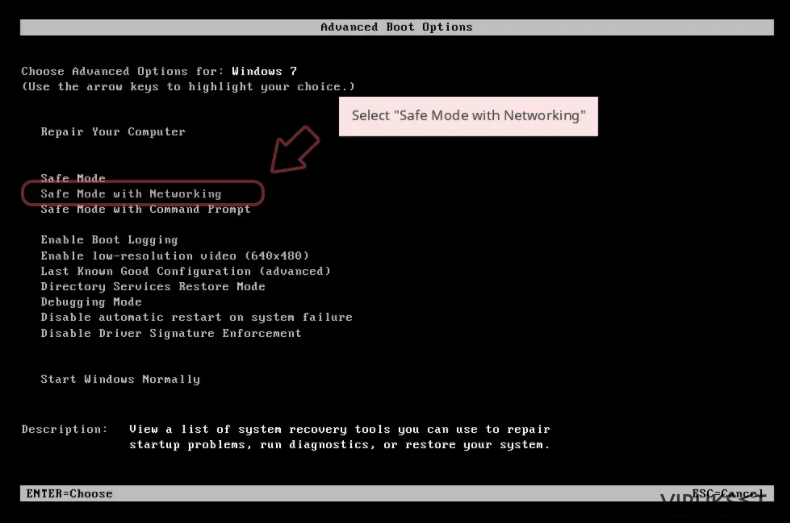

Windows 7 / Vista / XP

- Klikkaa Start > Shutdown > Restart > OK.

- Kun tietokoneesi aktivoituu, aloita painamalla F8 painiketta (jos tämä ei toimi, kokeile F2, F12, Del, jne. – se kaikki riippuu emolevysi mallista) näet Advanced Boot Options ikkunan moneen kertaan.

- Valitse Safe Mode with Networking listalta.

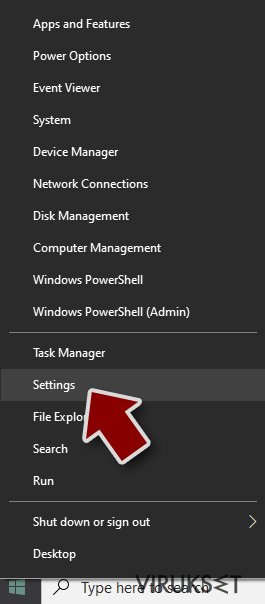

Windows 10 / Windows 8

- Klikkaa Start hiiren oikealla painikkeella ja valitse Settings.

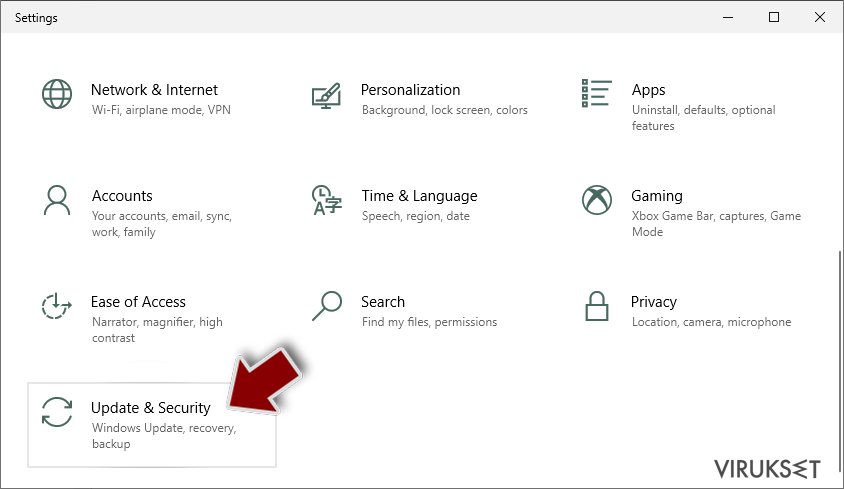

- Selaa alas ja valitse Update & Security.

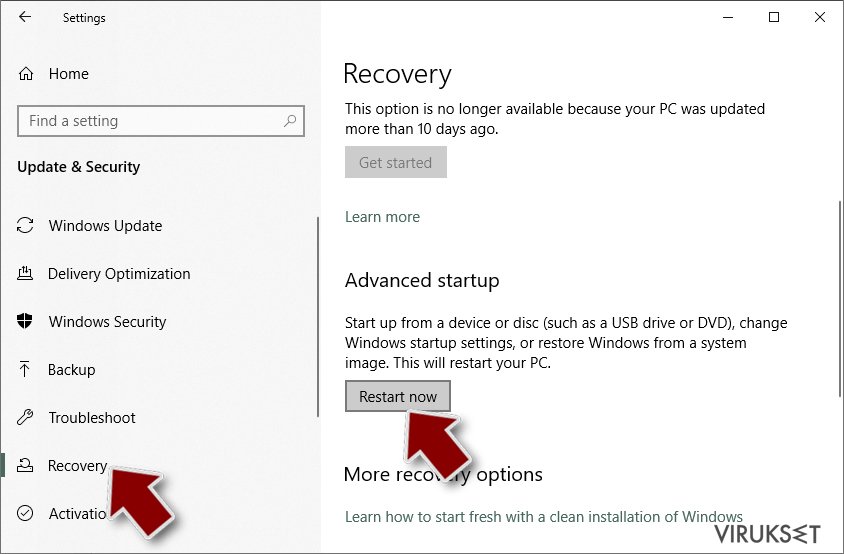

- Ikkunan vasemmalla puolella, valitse Recovery.

- Selaa nyt alas ja löydä Advanced Startup section.

- Klikkaa Restart now.

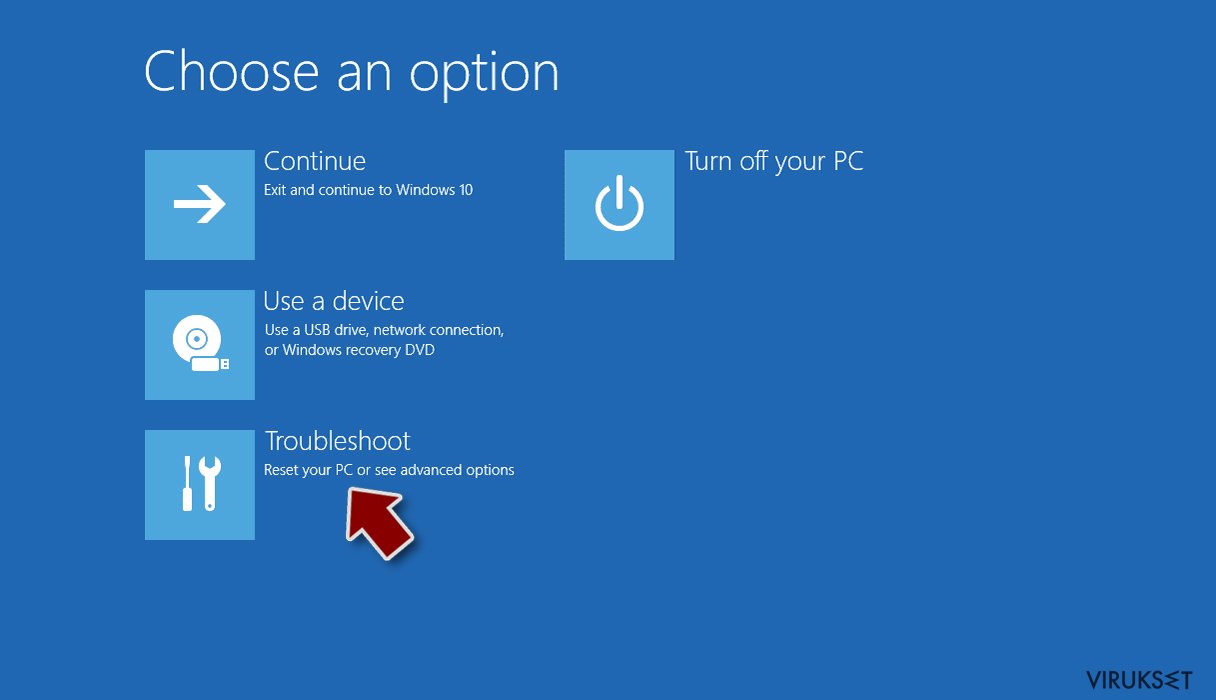

- Valitse Troubleshoot.

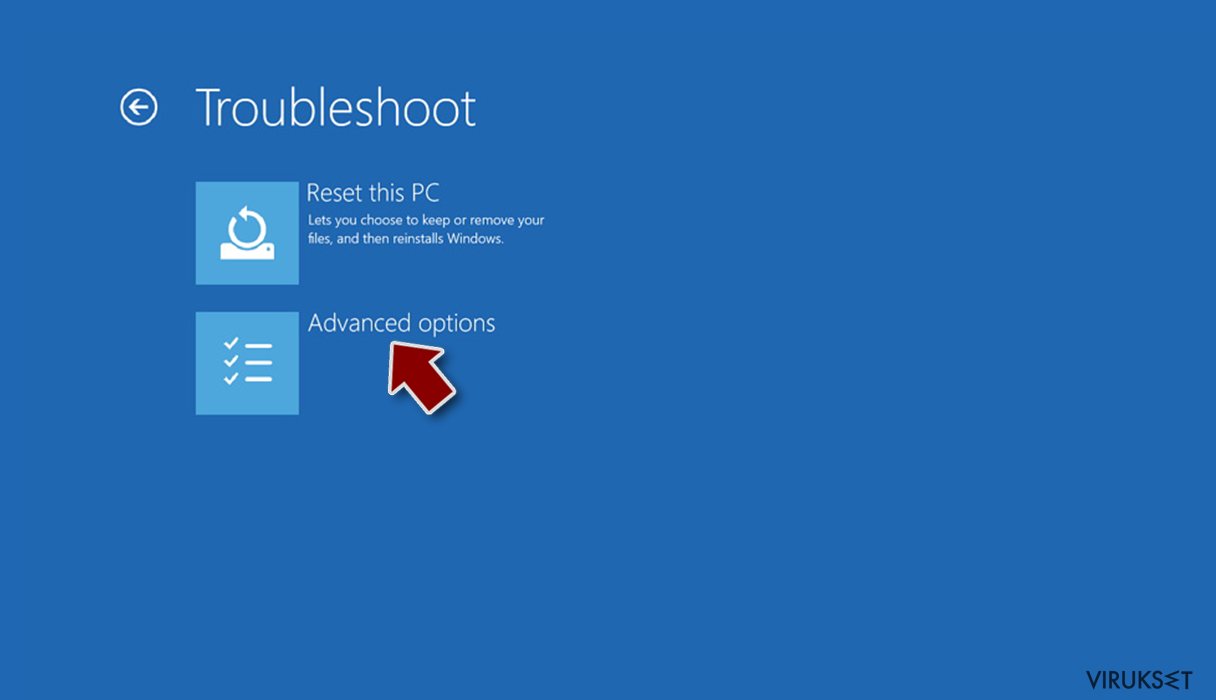

- Mene Advanced options.

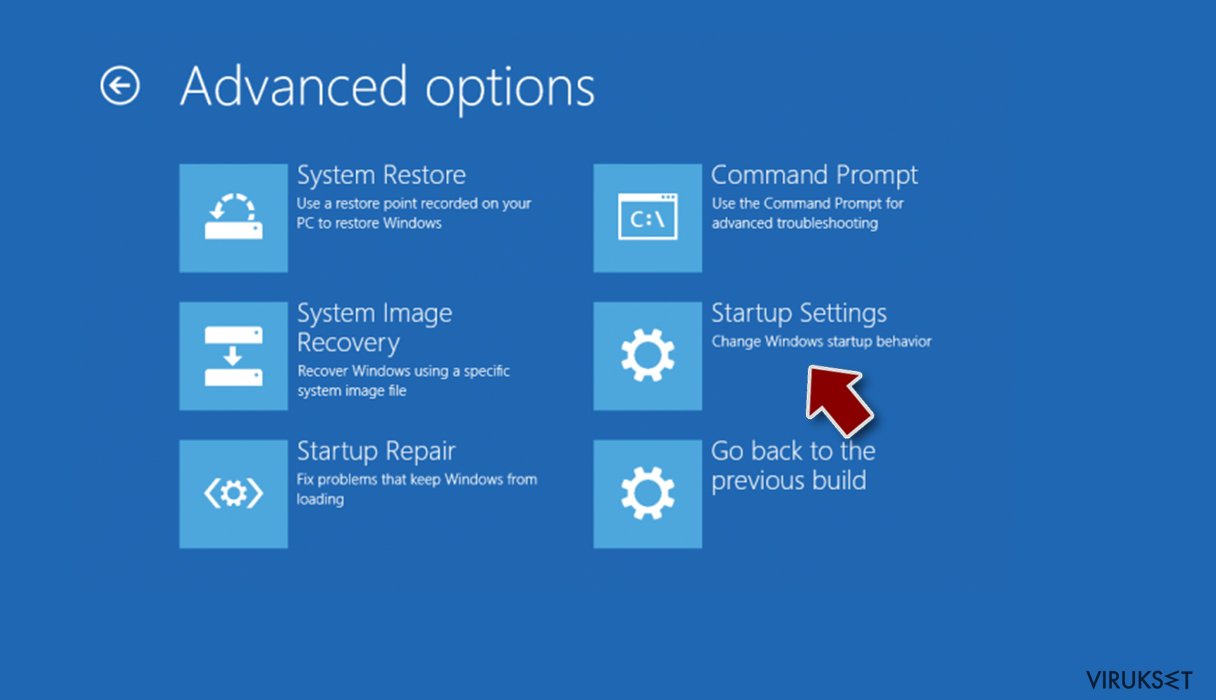

- Valitse Startup Settings.

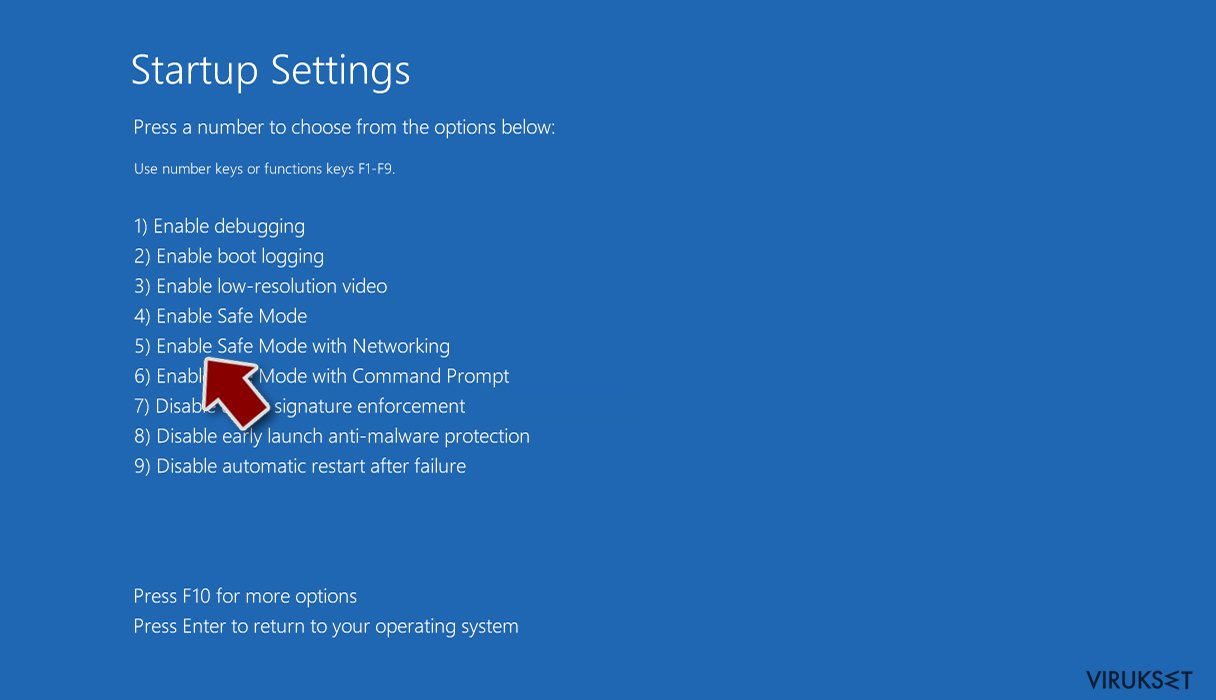

- Paina Restart.

- Paina sitten 5 tai klikkaa 5) Salli Vikasietotila Verkolla.

Askel 2. Sammuta epäilyttävät prosessit

Windows Tehtävien Hallinta on hyödyllinen työkalu, joka näyttää kaikki taustaprosessit. Jos haittaohjelma käyttää prosesseja, niin sinun pitää sammuttaa ne:

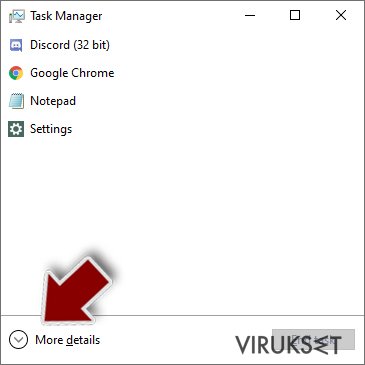

- Paina Ctrl + Shift + Esc avataksesi Windows Tehtävien Hallinnan.

- Klikkaa More details.

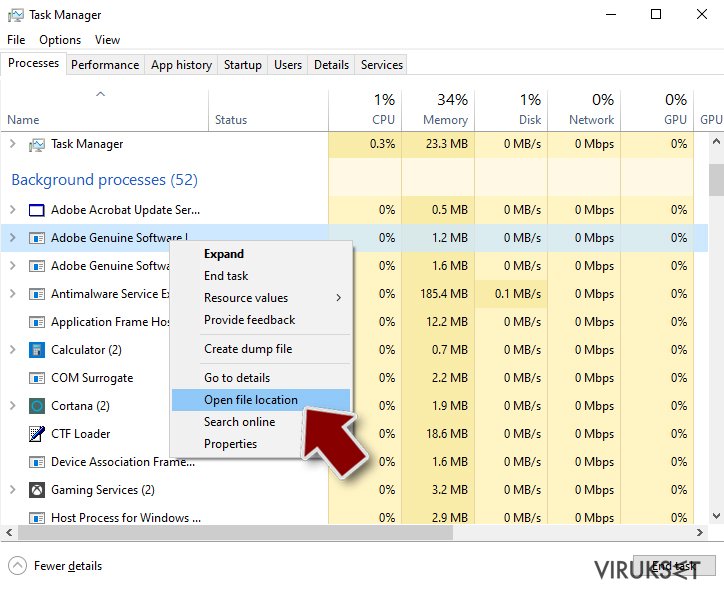

- Selaa alas Background processes osioon ja etsi mitä tahansa epäilyttävää.

- Klikkaa hiiren oikeaa painiketta ja valitse Open file location.

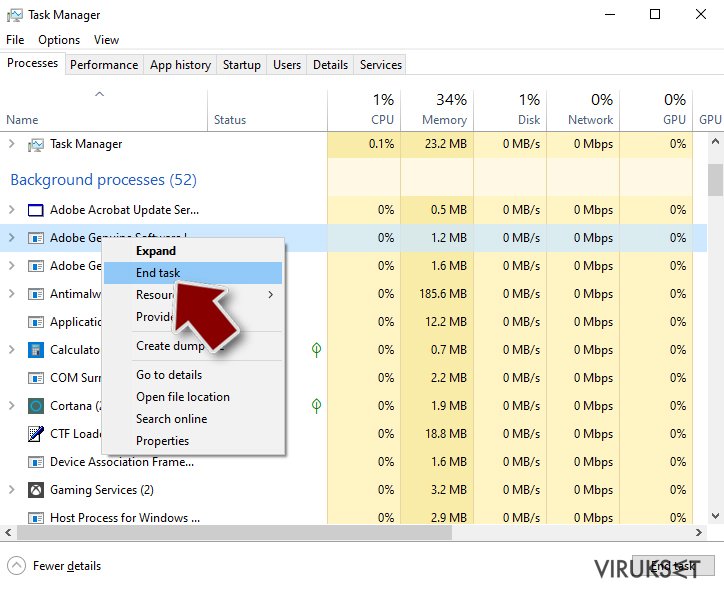

- Mene takaisin prosessiin, klikkaa oikealla ja valitse End Task.

- Poista vaarallisen kansion sisältö.

Askel 3. Tarkista ohjelmien Käynnistys

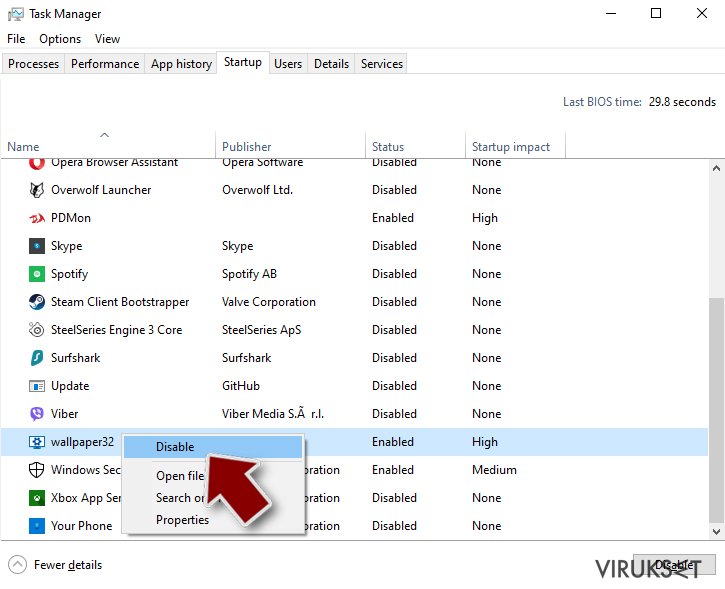

- Paina Ctrl + Shift + Esc avataksesi Windows Tehtävien Hallinnan.

- Mene Startup välilehteen.

- Klikkaa oikealla epäilyttävää ohjelmaa ja valitse Disable.

Askel 4. Poista viruksen tiedostot

Haittaohjelman tiedostot voidaan löytää eri paikoista tietokoneeltasi. Tässä ohjeet, jotka voivat auttaa sinua löytämään ne:

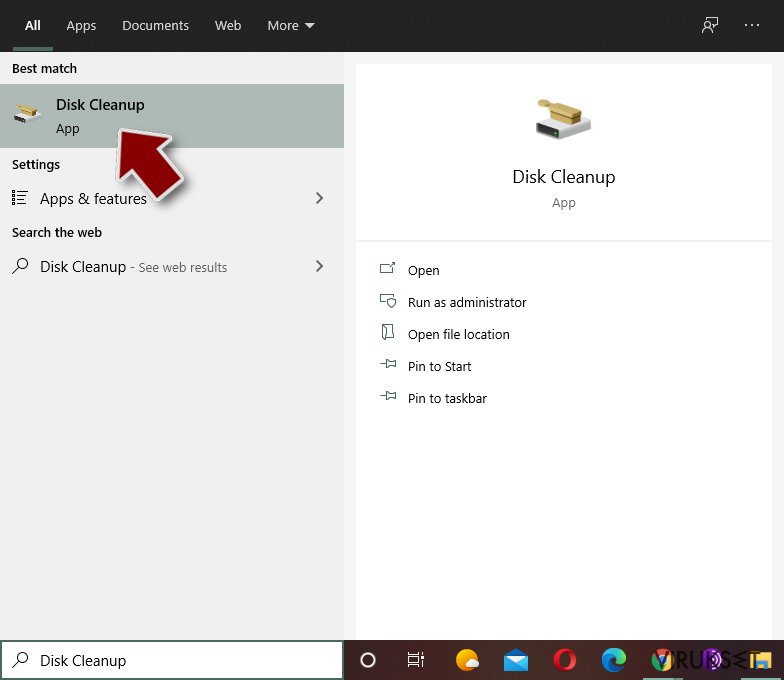

- Kirjoita Disk Cleanup Windows hakuun ja paina Enter.

- Valitse kovalevy, jonka haluat puhdistaa (C: on päälevy ensisijaisesti ja siellä haittatiedostot yleensä ovat).

- Etsi Poistettavia Tiedostoja listalta ja valitse seuraava:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Valitse Clean up system files.

- Voit etsiä myös muita vaarallisia tiedostoja, jotka piileskelevät seuraavissa kansioissa (kirjoita nämä merkinnät Windows Hakuun ja paina Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Kun olet valmis, käynnistä PC normaalissa tilassa.

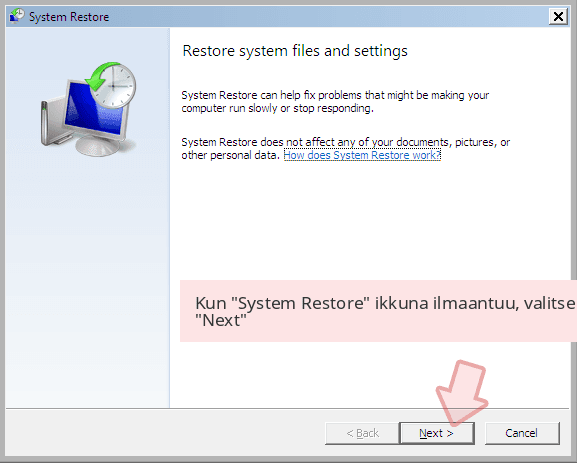

Poista XMRig Miner käyttäen System Restore

Jos edellä mainitut tavat eivät toimineet, niin koeta vaihtoehtoista tapaa:

-

Askel 1: Käynnistä tietokoneesi uudelleen Safe Mode with Command Prompt

Windows 7 / Vista / XP- Klikkaa Start → Shutdown → Restart → OK.

- Kun tietokoneesi aktivoituu niin ala painamaan F8 toistuvasti kunnes näet Advanced Boot Options ikkunan.

-

Valitse Command Prompt listalta

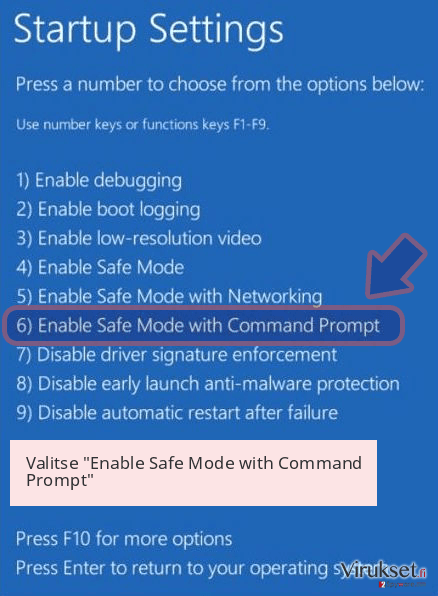

Windows 10 / Windows 8- Paina Power painiketta Windows kirjautumisruudussa. Nyt paina ja pidä Shift mikä on näppäimistössäsi ja klikkaa Restart.

- Valitse sitten Troubleshoot → Advanced options → Startup Settings ja paina lopuksi Restart

-

Kun tietokoneesi aktivoituu, valitse Enable Safe Mode with Command Prompt, Startup Settings ikkunassa.

-

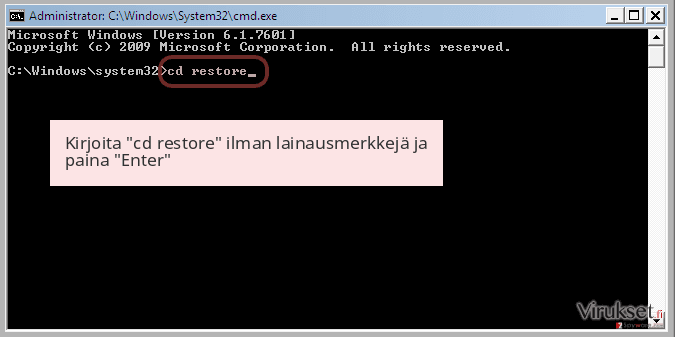

Askel 2: Palauta järjestelmän tiedostot ja asetukset

-

Kun Command Prompt ikkuna ilmaantuu, kirjoita cd restore ja klikkaa Enter.

-

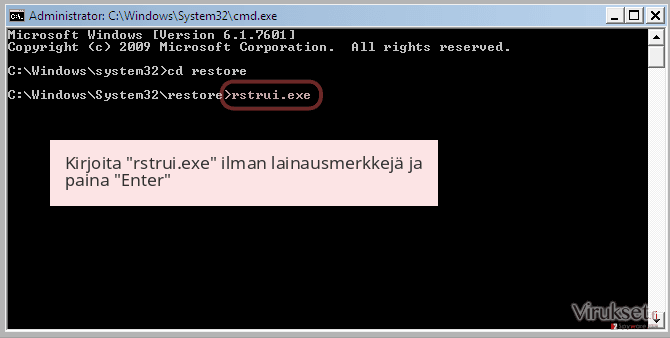

Kirjoita sitten rstrui.exe ja paina Enter uudelleen..

-

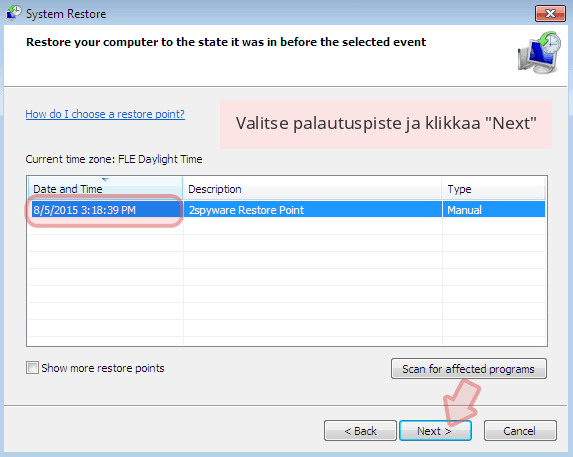

Kun uusi ikkuna avautuu, klikkaa Next ja valitse haluamasi palautuspiste joka on ennen XMRig Miner pääsyä koneelle. Klikkaa sen jälkeen Next.

-

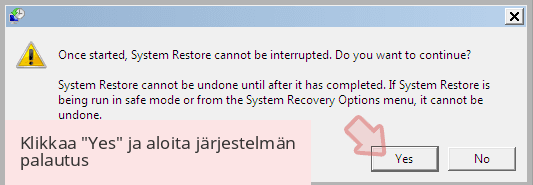

Klikkaa nyt Yes aloittaaksesi järjestelmän palautuksen

-

Kun Command Prompt ikkuna ilmaantuu, kirjoita cd restore ja klikkaa Enter.

Lopuksi, sinun kannattaa aina ajatella suojautumista krypto-lunnasohjelmia vastaan. Voidaksesi suojella tietokonettasi XMRig Miner ja muita lunnasohjelmia vastaan, käytä maineikasta haittaohjelman poistajaa, kuten FortectIntego, SpyHunter 5Combo Cleaner tai Malwarebytes.

Suositeltavaa sinulle

Älä anna hallituksen vakoilla sinua

Hallituksella on useita ongelmia, mitä tulee käyttäjien tietojen seuraamiseen ja asukkaiden vakoiluun, joten sinun kannattaa ottaa tämä huomioon ja oppia lisää hämärien tietojen keräystavoista. Vältä ei-toivottua hallituksen seurantaa tai vakoilua ja ole täysin nimetön internetissä.

Voit valita eri sijainnin, kun menet verkkoon ja käyt käsiksi materiaalin, jota haluat ilman sisältörajoituksia. Voit helposti nauttia riskittömästä internetyhteydestä pelkäämättä hakkerointia, kun käytät Private Internet Access VPN palvelua.

Hallitse tietoja joihin hallitus tai muu toivomaton osapuoli voi päästä käsiksi ja selata nettiä ilman vakoilua. Vaikka et ota osaa laittomiin toimiin tai luotat valitsemiisi palveluihin, alustoihin, epäilet omaa turvallisuuttasi ja teet varotoimia käyttämällä VPN palvelua.

Varmuuskopioi tiedot myöhempää käyttöä varten, haittaohjelmahyökkäyksen varalta

Tietokoneen käyttäjät voivat kärsiä useista menetyksistä verkkotartuntojen takia tai omien virheiden takia. Haittaohjelman luomat ohjelmaongelmat tai suorat tietojen menetykset salauksen takia, voi johtaa ongelmiin laitteellasi tai pysyviin vahinkoihin. Kun sinulla on kunnolliset päivitetyt varmuuskopiot, voit helposti palauttaa ne sellaisen tapahtuman jälkeen ja palata töihin.

On tärkeää luoda päivityksiä varmuuskopioistasi, kun laitteeseen tehdään muutoksia, jotta voit päästä takaisin pisteeseen, jossa työskentelit haittaohjelman tehdessä muutoksia tai ongelmat laitteella aiheuttavat tiedostojen tai suorituskyvyn saastumisen. Luota tällaiseen käytökseen ja tee tietojen varmuuskopioinnista päivittäinen tai viikoittainen tapa.

Kun sinulla on aikaisempi versio jokaisesta tärkeästä dokumentista tai projektista, niin voit välttää turhautumisen ja hajoamiset. Se on kätevää, kun haittaohjelma tapahtuu yllättäen. Käytä Data Recovery Pro järjestelmän palautukseen.